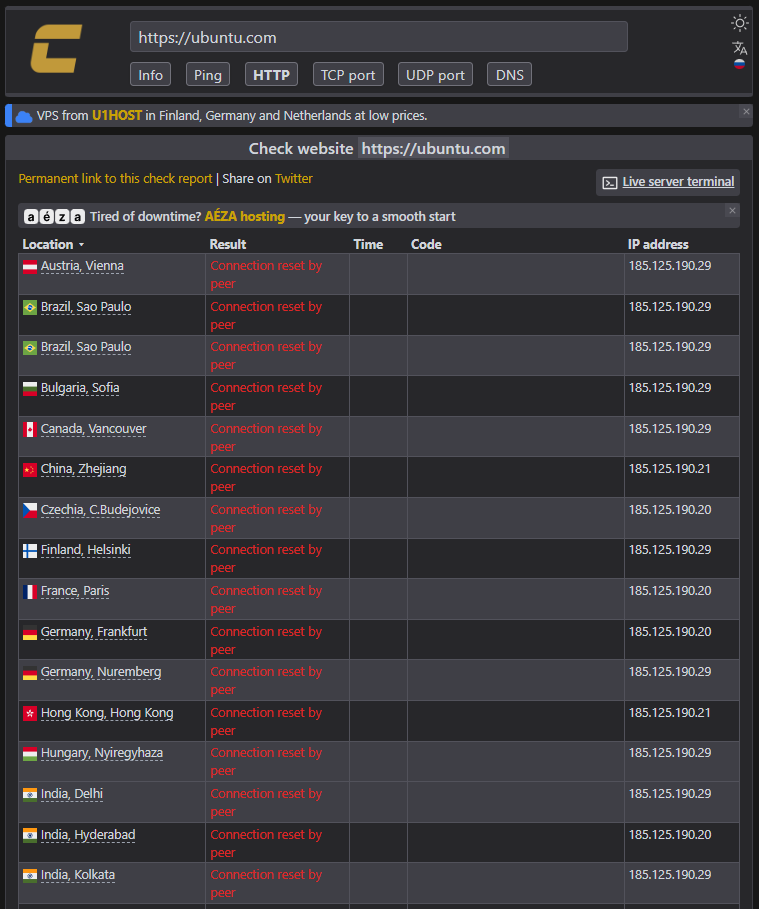

Desde a tarde de 30 de abril de 2026, a infraestrutura web da Canonical (mantenedora do Ubuntu) está sob um ataque DDoS volumétrico sustentado, atribuído ao grupo hacktivista pró-Irã 313 Team (Islamic Cyber Resistance in Iraq).

O ataque atinge as camadas 4 e 7 do modelo OSI, foi viabilizado pela infraestrutura comercial de booter Beamed.su, e — o ponto que importa — escalou de hacktivismo simbólico para extorsão direta, com canal de negociação via Session.

O sistema operacional Ubuntu não foi comprometido e não há indício de vazamento de dados, mas as APIs de segurança, o Livepatch, o Snap Store, o Launchpad e os repositórios principais ficaram inacessíveis, criando uma janela perigosa de defasagem de patches em frotas Ubuntu globais.

Fonte: Check host

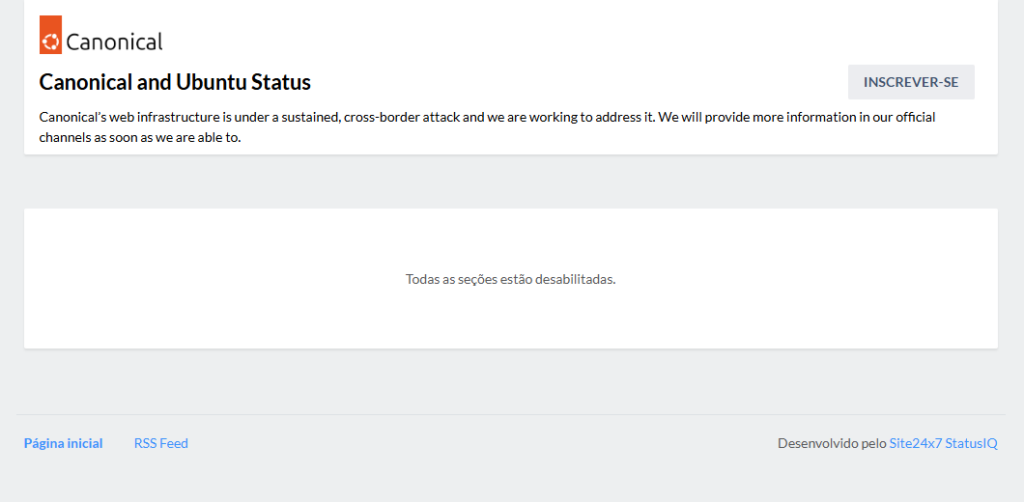

Atualização: testei novamente o site ubuntu.com às 12h40, horário de Brasília (UTC -3) e o site já estava funcionando. Porém, ainda em ataque segundo a página de Status da Canonical.

O que aconteceu

Um dos mantenedores de software mais usados do mundo, a Canonical, responsável pelo Ubuntu, distribuição Linux que hospeda servidores, datacenters, dispositivos IoT, clusters de computação, desktops e até instâncias na nuvem por toda parte, foi colocada offline em larga escala por um grupo hacktivista que, em vez de simplesmente “fazer barulho”, mirou cirurgicamente nas APIs de distribuição de atualizações de segurança e em seguida transformou o ataque em alavanca de extorsão.

A combinação é o que torna esse incidente importante: não é “mais um DDoS”. É um caso emblemático da convergência entre hacktivismo, DDoS-as-a-Service comercial e cibercrime de extorsão, com a cadeia de suprimentos de software open source sendo usada como ponto de pressão.

Linha do tempo do incidente

| Data/Hora (UTC) | Evento |

|---|---|

| 30/abr — ~17:00 UTC | Primeiros sintomas: ubuntu.com e subdomínios começam a retornar HTTP 503 sustentado. |

| 30/abr — ~18:00 UTC | OMG! Ubuntu reporta indisponibilidade ampla; Snapcraft, Launchpad, Snap Store e listas caem juntos. |

| 30/abr — noite | 313 Team reivindica autoria via canal próprio no Telegram; promete ataque “de quatro horas”. |

| 30/abr/01/mai (madrugada) | Grupo envia mensagem direta para a Canonical exigindo abertura de canal de negociação via Session ID. Postura migra de hacktivismo para extorsão. |

| 01/mai — 11:05 UTC | The Register publica confirmação oficial da Canonical: ataque DDoS “sustentado e transfronteiriço”. |

| 01/mai — 12+ horas após o início | Ataque continua. Sites principais permanecem fora do ar; alguns subdomínios (Discourse, Archive em mirrors) seguem acessíveis. |

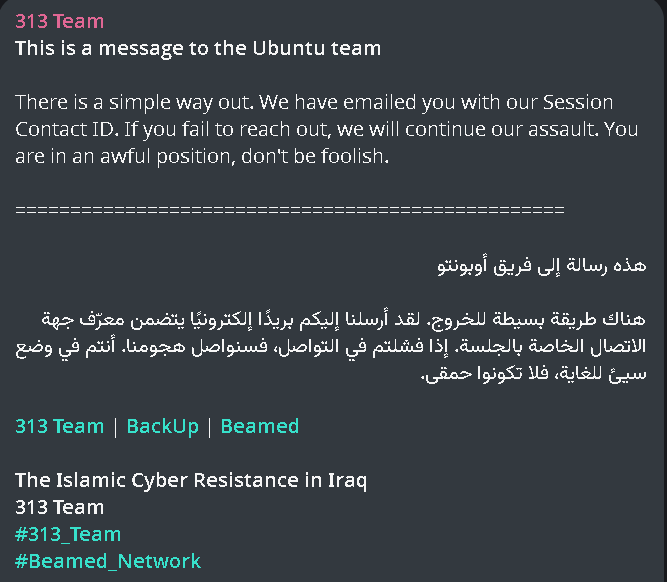

A mensagem do 313 Team via Telegram:

A tradução da mensagem é:

Há uma saída simples. Enviamos um e-mail com nosso Session Contact ID. Se vocês não nos contatarem, continuaremos nosso ataque. Vocês estão em uma posição terrível. Não sejam tolos.

Essa retórica revela o pivô: o que começou como protesto digital virou negociação coercitiva.

Quem é o 313 Team

O 313 Team — Islamic Cyber Resistance in Iraq é uma célula hacktivista pró-Irã, ativa há alguns meses no cenário internacional. Aparece catalogado como uma das frentes regionais do ecossistema cyber pró-iraniano que tem se intensificado em 2026, segundo briefings de inteligência de ameaças (Unit 42 / Palo Alto Networks).

O vetor técnico: DDoS volumétrico L4/L7 via Beamed.su

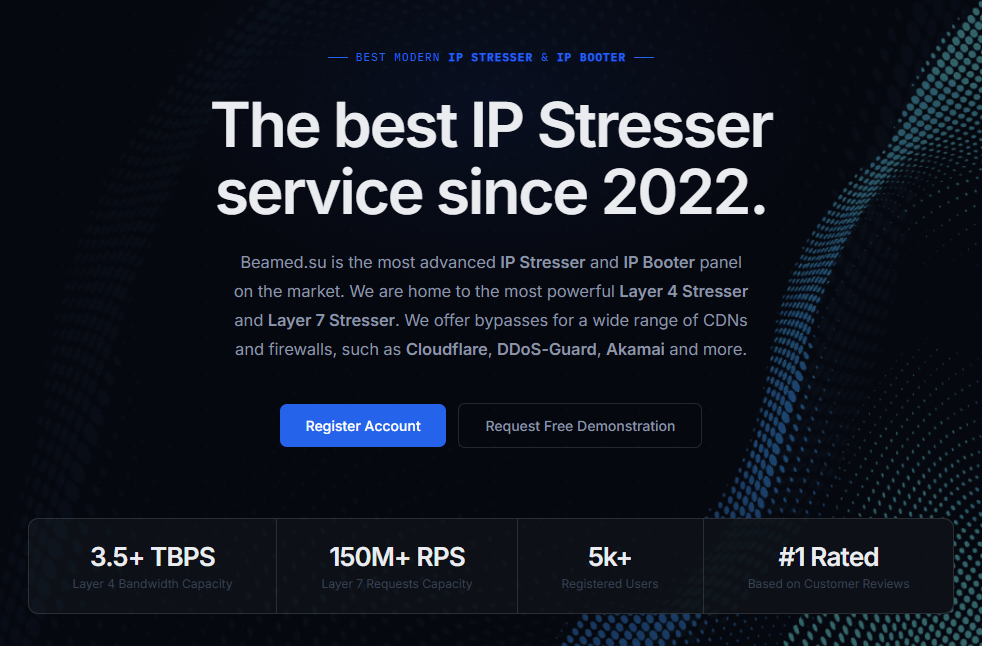

A escala do ataque indica que o 313 Team não está rodando ferramentas amadoras (LOIC, MHDDoS scripts, Mirai-like residual). Análises atribuem o backend à Beamed.su, um painel comercial de IP Stresser/Booter de alta capacidade. Vamos quebrar isso em camadas.

O que é um IP Booter/Stresser

“Stresser” é o eufemismo usado por esses serviços para se posicionarem como ferramentas legítimas de teste de carga (“teste o seu próprio servidor!”). Na prática, a maioria opera explicitamente como DDoS-as-a-Service, onde você paga uma assinatura mensal, escolhe o alvo, escolhe o vetor, e o painel orquestra uma frota de máquinas (botnet, servidores comprometidos, residential proxies, VPS de descarte) para gerar tráfego contra o destino.

Esse tipo de serviço é ilegal na maioria das jurisdições, e o fato de hacktivistas estarem usando esse tipo de serviço como “caudal” do ataque mostra a comoditização atual do DDoS de larga escala, já que não é mais necessário operar uma botnet própria.

Por que L7 é mais cruel que L4

Aqui vale uma pausa pedagógica, porque essa diferença explica por que a Canonical (que certamente tem mitigação anti-DDoS comercial contratada) está sofrendo tanto:

DDoS de Camada 4 é tráfego “burro”: pacotes UDP, SYN, ACK em volume bruto. Saturam banda e tabelas de conexão. Mitigadores modernos lidam bem com isso por blackholing via BGP, scrubbing em datacenter intermediário, e rate limiting por IP/ASN. Volume é o desafio, mas o padrão é fácil de detectar.

DDoS de Camada 7 é tráfego “esperto”: requisições HTTP completas, com TLS estabelecido, headers válidos, User-Agents reais, cookies, padrões de navegação críveis. Cada requisição parece um usuário legítimo. A mitigação precisa fazer análise comportamental, utilizando fingerprint de browser, challenge JavaScript, captcha, behavioral analytics, mas qualquer falso positivo bloqueia clientes reais.

Quando o atacante tem 150M RPS distribuídos em proxies residenciais de 72 países, defender se torna um problema brutal: você precisa decidir, em microssegundos, se cada requisição vinda de uma residência em Berlim, Tóquio ou São Paulo é um usuário do Ubuntu querendo baixar uma imagem ISO ou uma máquina sequestrada disparando floods contra o archive.ubuntu.com.

O que isso diz sobre o ecossistema atual

Esse incidente deveria reforçar uma realidade desconfortável: DDoS de larga escala virou commodity. Você não precisa mais ser um Estado-nação ou ter um botnet IoT residual para entregar 1 Tbps. Basta cartão de crédito (ou cripto) e uma assinatura. O 313 Team acoplou retórica hacktivista a um serviço comercial e atingiu uma das infraestruturas mais críticas do mundo open source.

Para quem opera defesa: a barreira de entrada do atacante caiu, mas o custo do defensor não diminuiu. Esse desequilíbrio é estrutural.

Mapa do impacto: o que caiu e o que continua de pé

A boa notícia é que o sistema operacional Ubuntu em si não foi comprometido. Não há, até o momento, qualquer evidência de:

- Comprometimento de servidores internos da Canonical;

- Vazamento de dados de usuários;

- Modificação de pacotes oficiais;

- Backdoor ou supply-chain attack em pacotes distribuídos.

O ataque é estritamente de disponibilidade (DDoS). Mas o escopo dessa indisponibilidade é amplo o suficiente para gerar problemas indiretos sérios.

Serviços fora do ar (no momento desta publicação)

| Categoria | Serviço / Endpoint |

|---|---|

| APIs de segurança | Ubuntu Security API (CVEs e advisories), Livepatch API |

| Gerenciamento | Landscape, maas.io, jaas.ai |

| Autenticação | login.ubuntu.com, keyserver.ubuntu.com:11371 |

| Distribuição | Snap Store (snapcraft.io), Launchpad (ppa.launchpad.net), archive.ubuntu.com (principal), security.ubuntu.com, gopkg.in |

| Comunicação/Web | ubuntu.com, canonical.com, lists.ubuntu.com, contracts.canonical.com, portal.canonical.com, portais corporativos |

O que continua funcionando

- Repositórios APT espelhados em mirrors globais, como distros baseadas em Ubuntu (Pop!_OS, Mint, Elementary, Zorin) e usuários que apontam para mirrors regionais (

br.archive.ubuntu.com, espelhos universitários, etc.) continuam conseguindo instalar pacotes já existentes; - Download de imagens ISO via mirrors distribuídos;

- Discourse e algumas páginas auxiliares seguem respondendo intermitentemente;

- Sistemas instalados continuam operando normalmente, já que o ataque não toca o kernel, init, ou serviços locais.

O detalhe crítico

O security.ubuntu.com está fora. Esse é o repositório de onde o unattended-upgrades puxa correções críticas todos os dias. Mesmo que seu mirror APT regional esteja respondendo, as atualizações de segurança do dia podem não ter sido propagadas para o mirror antes do ataque começar. Em muitos casos, o que você vai puxar do mirror é o snapshot de horas atrás, sem os patches mais recentes.

Em outras palavras: você pode rodar sudo apt update && sudo apt upgrade agora e receber o status verde de “tudo atualizado”, sem nunca saber que um CVE divulgado hoje pela manhã ainda não chegou ao seu sistema porque o mirror não conseguiu sincronizar com o security.ubuntu.com.

A escalada para extorsão

Esse é o aspecto que distingue o incidente dos DDoS hacktivistas “convencionais”. Tradicionalmente, o ciclo de um ataque hacktivista segue o padrão:

- Grupo escolhe alvo simbólico;

- Derruba o site por algumas horas;

- Posta print no Telegram/X com mensagem política;

- Encerra o ataque, registra a “vitória”.

O 313 Team rompeu esse roteiro. Após iniciar o ataque, enviou e-mail direto à Canonical com um Session Contact ID (Session é um messenger descentralizado, sem números de telefone, com foco em anonimato, popular entre operadores de ransomware), e exigiu abertura de canal de negociação. Em paralelo, publicaram a mensagem coercitiva no Telegram para criar pressão pública.

Isso é, materialmente, um modelo de ransom DDoS (RDDoS). A diferença em relação a uma RDDoS clássica (em que o atacante manda o pedido de resgate antes do ataque) é que aqui o ataque veio primeiro, com motivação ideológica declarada, e a extorsão se acoplou em seguida. Isso sugere uma de três possibilidades:

- Oportunismo: o grupo viu que o ataque estava funcionando, percebeu a alavanca, e improvisou a extorsão;

- Mudança de modelo de negócio: o grupo pode estar transitando de hacktivismo puro para cibercrime financeiro, mantendo a fachada ideológica;

- Operação dupla desde o início: o ângulo ideológico era cobertura para uma operação financeira premeditada.

Qualquer uma das três hipóteses é preocupante para o cenário de ameaças mais amplo. A linha entre hacktivista e cibercriminoso vem se borrando há alguns anos, e este caso é um marcador claro dessa convergência.

O dilema da Canonical

Negociar é um precedente que a indústria de segurança detesta. Toda equipe que paga uma vez, vira alvo recorrente, e financia a próxima geração de ataques. Não negociar significa que o ataque continua, e cada hora extra de indisponibilidade aumenta o risco de cadeia de suprimentos para milhões de máquinas no mundo.

Não há saída limpa. E essa é exatamente a posição que o atacante quer que a vítima ocupe.

Recomendações práticas para SecOps, SRE e SysAdmins

A postura correta agora é gerenciar o risco de defasagem de patches sem entrar em pânico nem tomar atalhos perigosos.

Não force atalhos

- Não tente puxar pacotes de mirrors “alternativos” não oficiais que não estejam na lista oficial da Canonical. O incidente cria janela perfeita para typosquatting e mirrors maliciosos surgirem oferecendo “solução”.

- Não desabilite verificação de assinaturas (

apt --allow-unauthenticated,--allow-insecure-repositories) nem em laboratório. Esse hábito sobrevive ao incidente. - Não force downgrade de pacotes assumindo que “a versão antiga estava funcionando”. Pode reintroduzir vulnerabilidades já corrigidas.

Congele atualizações automatizadas controladamente

Se você opera frotas com unattended-upgrades, Ansible playbooks rodando em cron, ou pipelines GitOps que aplicam patches automaticamente:

- Considere suspender temporariamente as runs até que a infraestrutura volte e seja possível garantir um snapshot consistente;

- Documente a janela de pausa explicitamente (ticket/issue) para que ninguém esqueça de reativar;

- Mantenha o sistema no nível de patch atual, não recue.

Audite logs de pipelines de patch

Esse é o ponto mais subestimado:

- Ansible: procure por tasks

apt/apt_repository/packagecom statusfailedouunreachable, mas tambémokcom warnings indicando timeouts ou repositórios indisponíveis; - Chef/Puppet: revise relatórios das últimas 24-48h para detectar runs que “completaram” mas com recursos

packageem estado degradado; - Cron + scripts customizados: verifique stdout/stderr; muitos scripts simplesmente engolem erros de

apt updatee seguem; - Agentes de compliance (Wazuh, Tenable, Qualys, Rapid7, Defender for Endpoint): verifique se os feeds de CVE estão atualizados ou se a UI mostra dados antigos. Um dashboard verde durante esse incidente é um falso positivo até que se prove o contrário.

Comunique a sua organização

- Ao SOC: alertas de “sistemas atualizados” podem ser falsos positivos;

- Ao time de compliance: relatórios de patch deste período devem ser marcados como inconclusivos;

- Ao engenharia/DevOps: builds que dependem de

apt-getpodem ter resultados inconsistentes durante este período; - À gerência: o tempo de exposição a CVEs novos aumenta enquanto o ataque persiste.

Prepare-se para o backlog pós-ataque

Quando os serviços voltarem, não assuma que tudo se autocorrige. Planeje uma janela de manutenção com:

apt updateforçado em toda a frota, com checagem de retorno;- Comparação de versões instaladas vs. versões disponíveis pós-recuperação;

- Revisão de USNs publicados durante a janela do ataque;

- Reaplicação manual de Livepatch se aplicável;

- Verificação de Snaps que devem ser atualizados (

snap refresh --list); - Auditoria de imagens Docker base que foram construídas durante a janela.

Para quem opera mirrors locais

Se sua organização mantém mirror APT interno (boa prática para empresas de médio e grande porte):

- Pause o job de sincronização com

security.ubuntu.comenquanto o serviço estiver instável — sincronizações parciais corrompem o índice; - Quando o upstream voltar, valide a integridade do mirror antes de reabrir para a frota:

debmirror --check-gpg, comparações dePackages.gzcom upstream, e checagem de assinaturas.

Considere redundância arquitetural a longo prazo

O incidente é um lembrete de que depender de um único ponto de distribuição de patches é fragilidade arquitetural. Considere:

- Mirror APT corporativo apontando para múltiplos upstreams (oficial + espelhos universitários confiáveis);

- Cache de pacotes via apt-cacher-ng com retenção generosa;

- Pull-through cache de Snaps quando a feature for estável;

- Pinning explícito de versões em ambientes críticos, com testagem fora do hot path;

- Para containers: imagens base versionadas explicitamente (

ubuntu:24.04em vez deubuntu:latest), e idealmente com lockfile (apt-get install -y pkg=specific-version).

Recomendações para usuários individuais

Se você roda Ubuntu (ou derivado) no desktop/notebook e está preocupado:

- Mantenha a calma: seu sistema não foi comprometido. Não há risco direto para você.

- Não rode

apt updaterepetidamente esperando que ele “destrave”. Isso só adiciona carga ao serviço já sob ataque. - Não instale software de fontes não verificadas (PPAs aleatórios, scripts

curl | bashsugeridos no Reddit, pacotes.debbaixados de sites desconhecidos) durante essa janela. Esse é um momento perfeito para campanhas oportunistas. - Cuidado em redes públicas: não é uma orientação específica desse incidente, mas vale lembrar que sistemas com patches em atraso são alvos mais fáceis em redes hostis.

- Quando o serviço voltar, rode

sudo apt update && sudo apt full-upgradee reinicie se houver atualização de kernel. Aplique tambémsnap refresh. - Acompanhe a página de status: status.canonical.com.

Acompanhamento e fontes oficiais

Para acompanhar a evolução em tempo real:

- Página oficial de status da Canonical: status.canonical.com ainda é a fonte mais autoritativa, embora atualizações tenham sido lentas.

- Canal oficial @Canonical no X/Bluesky para comunicações executivas.

- Subreddits e fóruns:

r/Ubuntu,r/linux,r/sysadmin, e o Discourse (discourse.ubuntu.com) são úteis para informações comunitárias rápidas. - CERTs nacionais: se sua organização opera infraestrutura crítica baseada em Ubuntu, vale acionar seu CSIRT/CERT setorial para coordenação. No Brasil, o CERT.br e os CSIRTs de cada setor (financeiro via CSIRT Febraban, governo via CTIR Gov, etc.).

Para frotas Ubuntu Pro, o suporte oficial via portal pago segue sendo o canal correto, ainda que ele próprio possa estar parcialmente afetado.

Considerações finais

O ataque ao ecossistema Canonical não é um evento isolado, é um caso de teste para o cenário de ameaças que vem se desenhando há anos. Hacktivismo monetizado, DDoS-as-a-Service comercializado, extorsão como serviço, e infraestrutura de distribuição de software como alavanca. Todos esses elementos já estavam presentes individualmente. O 313 Team os combinou de forma calculada contra um dos alvos mais visíveis do open source.

O que faz esse caso técnico-político importante para quem está no Brasil (em PoPs, NICs, CSIRTs, hospitais, prefeituras, instituições de ensino e etc.) rodando frotas Ubuntu é o exercício mental: se a Canonical pode ser pressionada assim, com essa escala de impacto, qualquer mantenedor de infraestrutura crítica pode. E o tempo de aprender a se defender desse modelo é antes do ataque, não durante.

A defesa começa em decisões arquiteturais boring: mirrors locais, cache de pacotes, redundância de feeds de CVE, monitoramento ativo de pipelines, e processos de resposta a incidentes que assumem falha silenciosa como padrão e não como exceção.

E, no fim das contas, talvez a lição mais importante seja a mais simples: um dashboard verde não é evidência de segurança, é evidência de que o sistema de monitoramento está respondendo. Durante incidentes como esse, a diferença entre essas duas afirmações é onde mora todo o risco.

Referências

- The Register — Pro-Iran crew turns DDoS into shakedown as Ubuntu.com stays down, Connor Jones, 1 mai. 2026. Disponível em: https://www.theregister.com/2026/05/01/canonical_confirms_ubuntu_infrastructure_under/

- OMG! Ubuntu — Attack knocks Ubuntu websites, services and Snap store offline, 1 mai. 2026. Disponível em: https://www.omgubuntu.co.uk/2026/05/ubuntu-websites-ddos-attack

- Canonical Status Page — Canonical and Ubuntu Status. Disponível em: https://status.canonical.com/

- The CyberSec Guru — Canonical’s Ubuntu Servers Go Down as Hackers Demand Direct Talks, 1 mai. 2026. Disponível em: https://thecybersecguru.com/news/massive-attack-ubuntu-canonical-313-team-extortion/

- Palo Alto Networks Unit 42 — Threat Brief: Escalation of Cyber Risk Related to Iran (Updated April 17), 2026. Disponível em: https://unit42.paloaltonetworks.com/iranian-cyberattacks-2026/

- Beamed.su — Painel comercial de IP Stresser/Booter (mencionado em análises técnicas como infraestrutura backend do ataque). Disponível em: https://beamed.su/

- VECERTRadar (X/Twitter) — Postagem técnica sobre o incidente. Disponível em: https://x.com/VECERTRadar/status/2050027038216536473

Deixe um comentário